- Gegevens

- Hoofdcategorie: Internet en Telecom

Een ddos-aanval heeft zondag voor een urenlange storing gezorgd bij het inloggen op DigID. De storing duurde van 10.30 tot 17.10 uur, aldus een woordvoerder.

Bezoekers aan de site merkten enorme vertragingen op, waardoor het nauwelijks mogelijk was om toegang te krijgen tot veel overheidswebsites. Vaak werden bezoekers teruggesluist naar de voorpagina, met het verzoek de browser af te sluiten en opnieuw in te loggen.

Het was daarom lastig om coronatestafspraken te maken via het internet, of testuitslagen in te zien.

Alles bij de bron; NU

- Gegevens

- Hoofdcategorie: Internet en Telecom

Een volger wees Opgelicht?! op de meest overtuigende, geloofwaardige spookfactuur die we in tijden gezien hebben. Je volledige naam, je adres, je geboortedatum, je bankrekeningnummer én je e-mailadres zijn bij de oplichters bekend.

Alleen is de afzender GDW Nederland Gerechtsdeurwaarders helemaal geen bona fide incassobureau. Het gaat om oplichters. We kunnen ons in dit geval echter zeer goed voorstellen dat je deze mail toch als geloofwaardig beschouwt, daarom een waarschuwing.

De mail komt van ene L.D. Brouwer, die gebruik maakt van het e-mailadres

De oplichters beschikken over je;

- Initialen en achternaam

- E-mailadres

- Volledige geboortedatum

- Woonadres (straatnaam / huisnummer / postcode / woonplaats)

- Bankrekeningnummer

Hoe ze precies aan deze gegevens zijn gekomen, is echter niet geheel duidelijk, al is het niet onaannemelijk dat de gegevens afkomstig zijn uit gestolen klantgegevens van callcenters die op grote schaal verhandeld worden.

Alles bij de bron; Opgelicht?!

- Gegevens

- Hoofdcategorie: Internet en Telecom

Minstens veertig klanten van Microsoft zijn besmet met dezelfde malware als die waarmee ook Amerikaanse overheidsinstellingen zijn gehackt. Daarbij is zeker een Belgisch bedrijf. Ook Microsoft zelf heeft de software in zijn it-systemen aangetroffen.

Microsoft weet welke bedrijven de besmette Solarwinds-update hebben binnengekregen dankzij hun Windows Defender-tool. Die kan sinds kort de ‘signatures’ van de kwaadaardige software herkennen.

Bij de veertig bedrijven die Microsoft kon identificeren, zit er ook minstens een Belgische onderneming. Over wie het precies gaat, wordt niet bekendgemaakt. Nederland lijkt voorlopig gespaard te blijven door de hack. Microsoft zegt dat acht van de tien getroffen bedrijven uit de VS komen, de overige twintig procent komen uit zeven andere landen.

De grootschalige aanval kwam vorige week aan het licht toen bleek dat verschillende Amerikaanse overheidsinstellingen gehackt waren via een update voor Orion, een netwerkbeheertool van het Amerikaanse bedrijf SolarWinds. Onder meer bij de ministeries van Handel, Financiën en Energie, Defensie en het Homeland Security werd zo digitaal ingebroken.

Alles bij de bron; Computable

- Gegevens

- Hoofdcategorie: Internet en Telecom

Avast heeft in totaal 28 browser-extensies ontdekt die malware bevatten voor het ontvreemden van persoonlijke data en/of voor het doorverwijzen naar phising-sites.

De aangetroffen kwaadaardige browserextensies richtten zich daarbij op de Google Chrome- en de Microsoft Edge-browser. In totaal zouden zo’n 3 miljoen gebruikers zijn getroffen.

De nu aangetroffen extensies deden zich voor als in-browser tools voor het downloaden van foto’s, video’s en andere content van populaire sites als Facebook, Instagram, Vimeo en Spotify. In de op JavaScript gebaseerde extensies bevindt zich de kwaadaardige code. Of deze kwaadaardige extensies met opzet zijn gebouwd of in een later stadium zijn geïnfecteerd, is niet bekend.

Alles bij de bron; TechZine

- Gegevens

- Hoofdcategorie: Internet en Telecom

Als je op corona bent getest en op je uitslag aan het wachten bent, vertel je dat beter niet op socialmediakanalen. Verschillende coronaoplichters maken daar al te graag misbruik van.

Privacygevoelige of persoonlijke informatie deel je sowieso beter niet niet openbaar. Maar zelfs een relatief onschuldige opmerking op social media waarin je zegt dat je een coronatest hebt laten afnemen, is niet zonder risico. Tal van oplichters kunnen de kans schoon zien om je persoonlijke contacten te benaderen onder het mom van bron- en contactonderzoek.

Alle 24 veiligheidsregio’s in Nederland waarschuwen voor verschillende actieve coronaoplichters, die bijvoorbeeld ook nep-telefoontjes over zogenaamde positieve corona-uitslagen plegen naar mensen die zich hebben laten testen. 'Vraag altijd of de beller weet wanneer je precies getest bent', adviseert Marcel de Jong, woordvoerder van de Veiligheidsregio Fryslân. 'En als je het niet vertrouwt, mag je de GGD altijd bellen.'

Deel nooit zomaar je financiële of persoonlijke gegevens op het internet, ook niet als een (echte) GGD-medewerker je daar via bijvoorbeeld Facebook Messenger om vraagt. Er zijn namelijk ook officiële GGD-pagina's op Facebook waar je met vragen terechtkunt, maar check altijd of je wel op een officiële pagina zit.

Alles bij de bron; Opgelicht!

- Gegevens

- Hoofdcategorie: Internet en Telecom

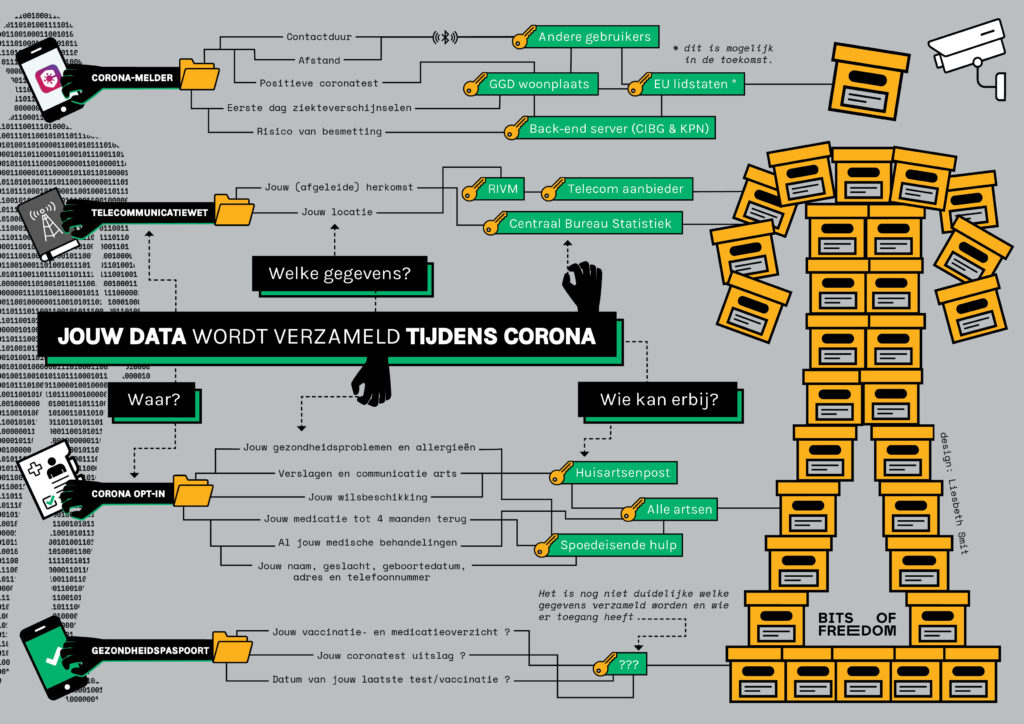

Body surveillance vindt plaats wanneer jouw lichaam wordt gemonitord. Dit kan gebeuren met het oog op beïnvloeding. Data over jouw lichaam, zoals jouw locatie en gezondheid, worden verzameld om aannames te maken over jouw gedrag. Deze aannames kunnen gebruikt worden om beleid te maken waarmee jouw gedrag gestuurd wordt. Body surveillance kan ervoor zorgen dat jij niet als mens wordt gezien maar als kwantificeerbare data. We moeten kritisch kijken naar maatregelen die gericht zijn op de verwerking van gegevens over onze lichamen.

De afgelopen tijd deden we onderzoek naar vier corona-maatregelen: de CoronaMelder, de wijziging van de Telecommunicatiewet, de Corona Opt-in en het gezondheidspaspoort om twee vragen te beantwoorden: 1) Welke gegevens worden er met deze maatregelen verzameld? en 2) Waar komen deze gegevens terecht?

In dit onderzoek hebben we gekeken naar welke gegevens op basis van deze maatregelen worden verzameld en wie daar bij kan. Als je hier meer over wilt lezen dan kan dat in dit verslag.

Alles bij de bron; Bits-of-Freedom

- Gegevens

- Hoofdcategorie: Internet en Telecom

Doelgerichte aanvallers hebben zich sluw toegang verschaft tot de IT-omgevingen van Amerikaanse overheidsinstanties om daar maandenlang mee te kijken met interne communicatie. Deze diepgaande digitale inbraak is gepleegd door eerst een leverancier van monitoring- en beheersystemen te compromitteren. Digitaal ondertekende updates voor die software, die de leverancier heeft uitgebracht, waren voorzien van backdoors.

Het gaat om monitoring- en beheersysteem van leverancier SolarWinds. Die software is al zeker sinds maart dit jaar gecompromitteerd. Toen is de eerste van een reeks malafide updates voorzien van een valide digitale handtekening.

Deze ogenschijnlijk betrouwbare updates hebben bij gebruikers automatisch backdoors binnengebracht, die zijn geïnstalleerd vóór de code van de updates. Daarmee is ook de monitoringsoftware zelf om de tuin geleid. Na installatie hebben de backdoors zich maximaal twee weken koest gehouden om vervolgens via een DNS-verzoek aan een subdomein van de .com-site avsvmcloud contact te zoeken met de aanvallers.

De nu bekende slachtoffers van deze overheidshack in de VS zijn het Amerikaanse ministerie van Financiën en het ministerie van Handel. Daar is maandenlang de interne communicatie 'afgeluisterd'. De zeer heimelijk opererende hackers hebben daarbij veel gebruik gemaakt van legitieme accounts, om zo hun activiteiten zo ongezien mogelijk te houden.

Naar verwachting komt er snel een hotfix uit die het gecompromitteerde dll-component vervangt én die dan ook extra beveiligingsverbeteringen brengt. Ondertussen zou deze gerichte hackcampagne nog wel actief zijn. De gevallen die momenteel bekend zijn, zouden slechts het topje van de ijsberg zijn.

Alles bij de bron; AGConnect

- Gegevens

- Hoofdcategorie: Internet en Telecom

Huawei heeft behalve het camerasysteem dat Oeigoeren herkent nog vier surveillancesystemen mede ontwikkeld, waarmee overheden etniciteit van voorbijgangers kunnen vaststellen. Huawei promootte die tot voor kort op de eigen site.

De eerste is een systeem dat Huawei in samenwerking maakte voor luchtfotografie, waarbij overheden in 3d bezoekers van steden kunnen volgen en hun identiteit, waaronder hun etniciteit, kunnen vaststellen.

Een systeem dat Huawei maakte met SenseTime moet voorkomen dat Chinese burgers 'illegaal' naar een hogere overheid stappen om verkeerde beslissingen van lagere ambtenaren aan de kaak te stellen; die lagere ambtenaren kunnen dat systeem gebruiken, maar het is onbekend hoe het precies werkt.

Met iFlytek maakte Huawei een systeem om aan de hand van stemgeluid iemand te identificeren en op die manier etniciteit vast te stellen. Het bedrijf iFlytek biedt de dienst aan en die zou dan draaien op hardware van Huawei. Het vierde bedrijf is Yitu; Huawei werkt daarmee samen op het gebied van de ontwikkeling van 'smart cities', met daarin onder meer projecten op het gebied van gezichts- en stemherkenning.

Het bedrijf ontkent systemen te ontwerpen die als doel hebben om etniciteit vast te stellen. "We keuren het gebruik van onze technologie om leden van een gemeenschap te discrimineren of te onderdrukken niet goed", aldus Huawei.

Alles bij de bron; Tweakers

- Gegevens

- Hoofdcategorie: Internet en Telecom

Online fotobewerkingstool Fotor heeft door een onbeveiligde database die voor iedereen op internet toegankelijk was de gegevens van 13 miljoen gebruikers gelekt.

Fotor biedt een online programma voor het bewerken van foto's. Het claimt 350 miljoen gebruikers wereldwijd te hebben. Een database van Fotor met 123 miljoen records werd ontdekt door onderzoeker Jeremiah Fowler. Het bleek om de gegevens van 13 miljoen gebruikers te gaan, waaronder namen, e-mailadressen en geolocatie. Tevens werden er ip-adressen, poorten en andere interne gegevens van Fotor zal aangetroffen.

Fowler waarschuwde Fotor en de database is inmiddels beveiligd.

Alles bij de bron; Security

- Gegevens

- Hoofdcategorie: Internet en Telecom

Microsoft heeft malware ontdekt die sinds mei van dit jaar in de zoekresultaten van verschillende browsers advertenties injecteert en bij Firefox-gebruikers ook de wachtwoorden steelt en beveiligingsupdates uitschakelt. Adrozek, zoals de malware wordt genoemd, voegt op een besmet systeem extensies aan Google Chrome, Microsoft Edge, Mozilla Firefox en Yandex Browser toe en wijzigt de instellingen waardoor advertenties op de resultatenpagina's van zoekmachines worden getoond.

Eenmaal actief voert de malware verschillende aanpassingen aan de browsers door om effectief advertenties te kunnen injecteren. Zo is de geïnstalleerde extensie niet zichtbaar in de browsertoolbar, werkt de extensie in de incognitomode, kan die op alle pagina's zonder aanvullende permissies scripts uitvoeren en wordt safe browsing uitgeschakeld.

Bij Firefox schakelt de malware ook het installeren van beveiligingsupdates uit en steelt in de browser opgeslagen wachtwoorden.

Adrozek wordt verspreid via malafide downloads die gebruikers zelf installeren. Microsoft adviseert eindgebruikers die de malware op hun systeem aantreffen om hun browsers opnieuw te installeren.

Alles bij de bron; Security